Top 7 consejos de seguridad en cripto para proteger tus fondos

Para proteger tus criptomonedas y asegurar la integridad de tus activos digitales, es fundamental tomar medidas para evitar cometer errores comunes y caer en estafas. A medida que el valor de tu cartera aumenta, la seguridad se vuelve aún más crucial. En este artículo, te proporcionamos algunos consejos útiles para mejorar la seguridad de tus criptoactivos, así como para identificar y prevenir las estafas más comunes. ¡Mantén tus activos digitales protegidos y disfruta de una experiencia cripto tranquila y confiable!

1. Evita depender de exchanges centralizados

Un exchange centralizado, conocido por sus siglas CEX, es una plataforma que nos permite cambiar nuestro dinero FIAT (euros, dólares, pesos…) por criptomonedas y hacer trading con ellas. Algunos de los ejemplos de exchanges más utilizados son Binance, Kucoin o Coinbase, entre muchos otros.

Cuando tenemos euros o dólares y queremos comprar alguna criptomoneda en concreto (ETH, ATOM, BTC, etc.), tendemos a pasar por un exchange para intercambiar nuestro dinero de curso legal por dichos criptoactivos, y cuando lo hacemos, por comodidad, solemos dejar nuestras cripto monedas en el exchange pensando que ya son nuestras. Sin embargo, si tus fondos no están en una cartera de tu propiedad donde tengas el 100% del control, no son tuyas; siguen siendo del exchange, y si mañana quebrara (como pasó con el exchange FTX), te quedarás sin el acceso a tus criptomonedas.

Por ello, el primer consejo que te damos es que uses los CEX únicamente para permutas rápidas, y que tan solo mantengas en exchanges cantidades mínimas que estés dispuesto a perder.

2. Tu seed debe ser un secreto

En el primer consejo hablamos de no tener tus criptomonedas en un exchange. Para evitar esto, necesitarás una wallet o billetera digital, como MetaMask, Rabby o Keplr, que soporte la blockchain que deseas utilizar.

Con estos softwares, el primer paso es generar una billetera en la que puedas depositar tus criptomonedas. Para ello, te darán una dirección pública donde enviarlas, y también te proporcionarán 12 palabras (a veces 12, 18, 24 o 36, dependiendo del software), también conocidas como semilla, seed o frase de recuperación. Nunca debes compartir estas palabras con nadie, ya que está emparejada criptográficamente con la dirección pública a la que has enviado tus criptomonedas. Recuerda que si alguien tiene tu semilla, tendrá acceso a tu cartera para poder operar con ella, y esto incluye la posibilidad de que se lleven su contenido.

Como indica el título de este punto, la seed debe ser un secreto; nuestro consejo es que no la compartas con nadie, ni siquiera con familiares o amigos cercanos, y mucho menos con desconocidos.

Recuerda, ningún equipo de soporte te pedirá la seed, jamás, ni de Stakely, ni equipos de soporte de MetaMask, Keplr, u otro servicio de ninguna otra plataforma. ¡Nunca! Esto es muy común en redes sociales como Twitter y Telegram, donde ofrecen "airdrops con cantidades desorbitadas de BTC" o "inversiones increíbles que no te puedes perder a cambio de tu seed". Si algo es demasiado bueno para ser verdad… ¡huye!

Aunque pueda parecer un consejo básico para muchos, la cantidad de personas que caen en este tipo de estafas es abismal, por eso no nos cansaremos de decirlo: ¡no des tu seed a nadie!

3. Opta por billeteras hardware en lugar de software

En cuanto a la seguridad de tu semilla, además del riesgo de compartirla, también existe la posibilidad de que, por descuido o desconocimiento, instalemos programas maliciosos en nuestro ordenador. Estos programas podrían extraer la semilla de nuestra billetera software y poner en peligro nuestras criptomonedas. Aunque varias condiciones deben cumplirse para que esto suceda, si deseas eliminar por completo este riesgo, te recomendamos utilizar una billetera hardware. Eso sí, asegúrate de descargar e instalar únicamente el software compatible con tu billetera hardware desde páginas web verificadas para garantizar la máxima seguridad.

Una billetera hardware es un dispositivo físico que almacena la semilla de forma segura y aislada de tu ordenador. Esto significa que tu semilla nunca abandona el dispositivo, y cada vez que realizas una transacción, como enviar ETH a otra dirección, la transacción se firma dentro del propio dispositivo. De esta manera, tu semilla nunca se verá comprometida, incluso si tu ordenador estuviera infectado. Algunos ejemplos de estos dispositivos serían Ledger o Trezor.

Al adquirir una billetera hardware, es común preguntarse: "¿Puedo seguir usando la misma dirección que empleaba en MetaMask? Es decir, ¿puedo introducir mis 12 palabras en el dispositivo que he comprado?" La respuesta es sí, puedes usar la misma seed en tu dispositivo Ledger o Trezor. No obstante, no es la opción más recomendable, ya que tu semilla podría haber estado expuesta previamente. Lo más conveniente sería generar una nueva semilla dentro del dispositivo hardware para asegurar una semilla 100% segura y nunca antes expuesta.

4. Protege tu semilla, pero no la pierdas

Hemos enfatizado la importancia de no compartir tu semilla y de mantenerla fuera de tu ordenador, almacenándola en un dispositivo Ledger o Trezor. Pero, ¿qué sucede si pierdes o dañas tu dispositivo? En efecto, perderías el acceso a tus criptomonedas. Por eso, es crucial anotar la semilla en el momento en que se genera en tu Ledger o Trezor, de modo que, si el dispositivo se daña, puedas seguir accediendo a tus criptoactivos.

Debes tener en cuenta que, a diferencia del mundo tradicional de la Web2, en el mundo descentralizado de la Web3 eres responsable de la custodia de tus activos. MetaMask, Ledger u otras carteras no son como crear una cuenta en Gmail, donde puedes contactar a un equipo de soporte si olvidas tu contraseña, así que evita perder o compartir tu semilla con otras personas. Aunque esto pueda parecer una desventaja, en realidad te brinda seguridad, ya que si MetaMask u otro software desaparece, aún podrás acceder a tus criptoactivos utilizando software similar y tu semilla. Esto no ocurre en el caso de Gmail, donde si Google decidiera cerrar mañana, tendrías un período para guardar tus correos electrónicos, pero eventualmente perderías el acceso.

Evita anotar tu semilla en un archivo de texto en el ordenador, en la aplicación de notas o en medios similares. Es crucial evitar que tu semilla circule por internet o se encuentre en el disco duro de tu ordenador. Opta por medios analógicos, como papel o una libreta. También existen placas de acero diseñadas para guardar la semilla, o puedes comprar otro Ledger como respaldo y utilizar la misma semilla en ambos Ledgers. Tener varios dispositivos te brinda seguridad en caso de que pierdas o dañes tu Ledger principal.

La manera de resguardar tu semilla dependerá de tu creatividad y la confianza que tengas con familiares a quienes puedas confiar un Ledger (cabe mencionar que los ledgers tienen PIN de 8 dígitos y aceptan un máximo de 3 intentos). Cada situación personal es diferente, pero tener una copia de la semilla en otra ubicación física, te librará de perder tus criptos en caso de que ocurra un desastre, ¡como un incendio!

Existe una interesante anécdota relacionada con Vitalik Buterin, el creador de Ethereum, y los tokens SHIBA INU. El equipo de SHIBA INU envió a la dirección pública de Vitalik el 50% del suministro total de la moneda sin su consentimiento. Antes de poder acceder a su billetera y vender parte de estos tokens para poder donarlos a diversas causas, Vitalik tuvo que dedicar aproximadamente un mes para reconstruir su semilla, cuyas partes estaban distribuidas en diferentes ubicaciones, en manos de familiares.

Esta historia ejemplifica las medidas de seguridad extremas que algunas personas, especialmente aquellas con una posición pública y bienes conocidos, como Vitalik, pueden adoptar para proteger sus criptoactivos. Aunque no se recomienda necesariamente complicar tanto el proceso para la mayoría de las personas, en el caso de Vitalik, era comprensible.

5. Cuidado con firmar transacciones y contratos no fiables

El siguiente problema que podríamos enfrentar es interactuar con algún contrato a través de la wallet donde tenemos el 100% de nuestros criptoactivos. A veces, es inevitable tener que hacerlo, ya sea para reclamar un airdrop, realizar un swap o añadir liquidez a una pool. Es fundamental asegurarnos de que estamos interactuando con contratos confiables y accediendo a la web oficial en lugar de a una réplica (phishing).

Un contrato inteligente, introducido por Ethereum, permite realizar operaciones avanzadas más allá del simple envío de fondos, como pueden ser los intercambios de criptomonedas, la creación de NFTs o incluso de tokens personalizados.

Al interactuar con un contrato, es crucial verificar su confiabilidad. Para hacerlo:

- Copia la dirección del contrato y consulta un explorer como Etherscan. Si encuentras un "public tag" es una buena señal, ya que indica que el explorador reconoce el contrato como seguro.

- No olvides revisar el número de transacciones que han interactuado con el contrato: un contrato poco utilizado puede ser una mala señal.

- Verifica en la pestaña del contrato si el código fuente está verificado. Si bien esto no garantiza seguridad total, indica que el código es público y puede ser revisado. Los contratos maliciosos suelen ocultar su código para robar fondos de otras personas.

Aunque un contrato pueda ser legítimo y fiable al 100%, es recomendable revocar los permisos que le hemos otorgado si no planeamos utilizarlo nuevamente en un tiempo prolongado. Para hacer esto, debemos realizar una acción contraria a "Approve", es decir, un "Disapprove". Esto nos permitirá eliminar los permisos que le habíamos dado al contrato para realizar acciones específicas. Existen sitios web como revoke.cash que facilitan este proceso. La desventaja de realizar un "Disapprove" es que implica un coste en la blockchain, pero la ventaja es que si el contrato tuviera un fallo de seguridad en el futuro, nos aseguramos de que no nos afectará.

Además, es importante mencionar otro ejemplo de estafa común relacionada con los contratos. En ocasiones, podrás encontrar en tu wallet o en las de otros usuarios tokens que han llegado sin previo aviso y que tienen una web en su descripción. Los atacantes pretenden que accedas a dicha web, conectes tu wallet e interactúes con un contrato que supuestamente cambiará dichos tokens por una gran cantidad de USDC. Sin embargo, esto no ocurrirá, ya que se trata de un token falso sin valor real. Al interactuar con el contrato malicioso, estarás otorgando acceso a otros tokens que tengas en tu billetera, permitiendo que dicho contrato haga uso de ellos. Por ello, es fundamental ser cauteloso con lo que estamos firmando en todo momento.

6. Varias wallets es mejor que una

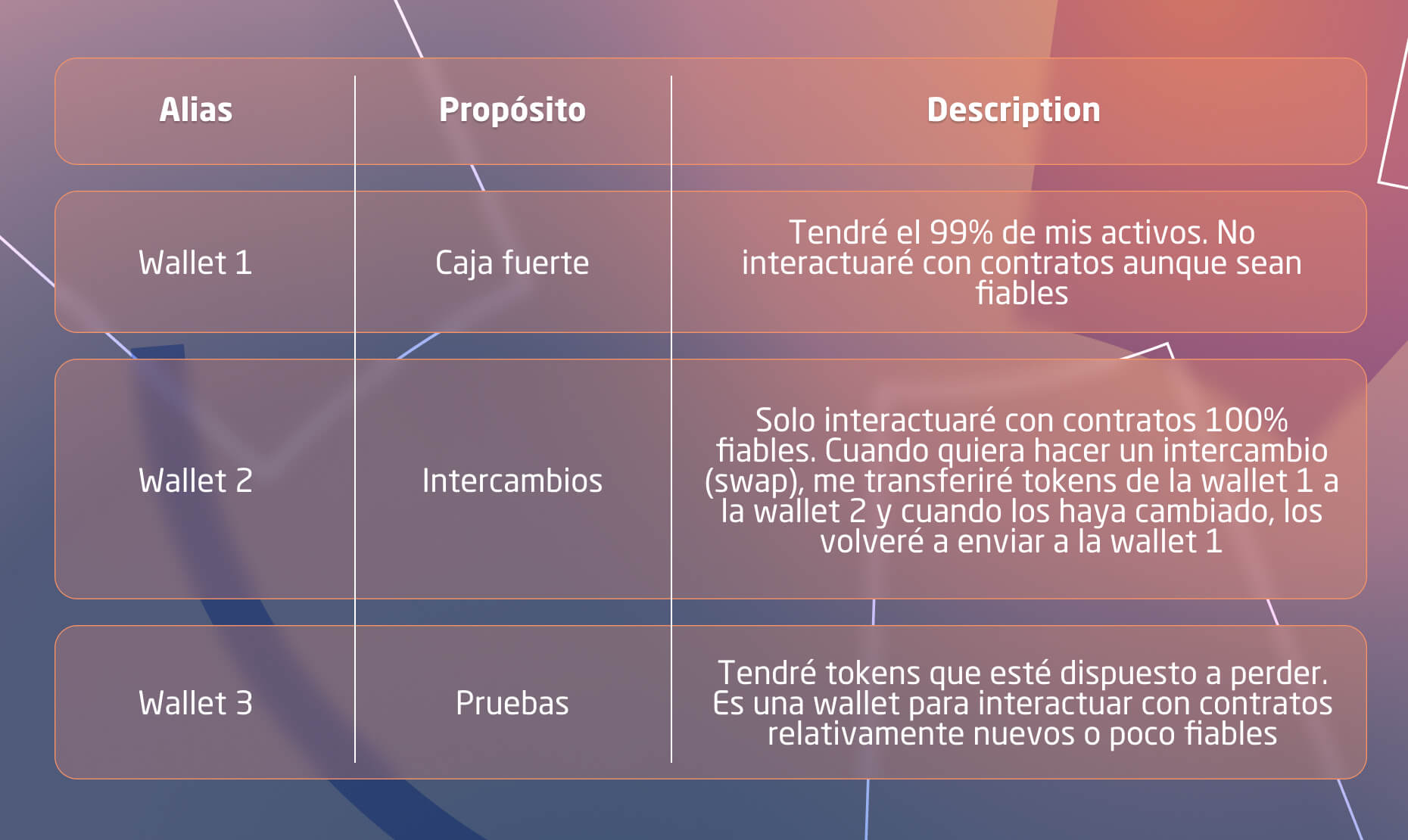

Una forma eficaz de mitigar el riesgo mencionado en el punto anterior es distribuir tus fondos en diferentes wallets. Con una misma semilla, puedes generar múltiples wallets (prácticamente infinitas), y dispositivos como Ledger también permiten tener varias wallets.

Teniendo esto en cuenta, podrías crear tres wallets con la misma semilla pero con diferentes propósitos y "reglas autoimpuestas". Por ejemplo, en la wallet 1, podrías almacenar fondos que no quisieras perder y solo realizar transacciones de envío desde esta wallet hacia otras cuando necesites hacer un cambio. Aunque esto implica pagar comisiones por cada transacción, te proporciona una mayor seguridad y tranquilidad. Cabe mencionar que esto es aplicable a cualquier blockchain.

Esta estrategia de utilizar varias wallets con diferentes propósitos puede ayudarte a gestionar tus criptoactivos de manera más segura, minimizando los riesgos asociados a la interacción con contratos y la concentración de fondos en una sola wallet.

7. Bridges, ¿son fiables?

Los puentes o bridges permiten que tokens como ETH, nativo de la red de Ethereum, puedan coexistir en otras redes como Polygon o la red BNB manteniendo el mismo precio. Cuando un usuario quiere transferir un token nativo de la red A a la red B, los bridges bloquean en su contrato el token A y emiten (mintean) la misma cantidad en un token equivalente en la red B. Cuando se realiza el proceso inverso, se destruye esa cantidad en la red B y se libera la misma cantidad del token nativo en la red A.

Esto nos da muchas posibilidades, porque no limita a las monedas a mantenerse en su red nativa. Sin embargo, hay algunas consideraciones a tener en cuenta, como ¿qué pasaría si ese bridge es hackeado y alguien pudiera robar estos tokens bloqueados?

En tal caso, los tokens de la red B emitidos por el puente perderían gran parte de su valor, ya que estaban respaldados por los tokens bloqueados en la red A, y tras el robo, su valor en el mercado se vería afectado. Aunque esto es poco probable, especialmente en bridges conocidos y bien auditados, aún es un riesgo a considerar. Por tanto, es crucial investigar y utilizar bridges de confianza y con buena reputación en la comunidad.

Otro escenario menos probable, aunque aún posible, es que la red B se paralice debido a un fallo y no permitiera realizar transacciones, dejando los tokens inutilizados y bloqueados durante cierto tiempo en la red B (o incluso para siempre si la red no se recupera). Esto no debería ocurrir con redes fiables, pero nuestro consejo es que no traslades grandes cantidades a blockchains recién creadas. Siempre que puedas y sean grandes sumas, es preferible mantener los tokens en sus redes nativas, aunque a veces, cuando queremos darles cierta utilidad, es inevitable utilizar bridges.

¿Qué hemos aprendido?

Con lo recopilado hasta ahora, hemos visto que es mejor asegurar todos nuestros criptoactivos en una billetera hardware, no tener nada en exchanges y procurar que nuestra seed nunca se vea expuesta. Además, es aconsejable contar con copias de seguridad de la seed en lugares seguros, interactuar únicamente con contratos fiables y utilizar bridges con cautela.

En conclusión, la seguridad en el mundo de las criptomonedas es de suma importancia, y es responsabilidad de cada individuo tomar las precauciones necesarias para proteger sus activos. Al seguir estos consejos, podrás minimizar los riesgos y evitar caer en estafas comunes.

No dudes en contactarnos a través de Telegram ante cualquier duda o sospecha. Además, continuaremos actualizando este artículo para que se convierta en una fuente confiable y completa sobre cómo mantener tus criptomonedas seguras. La seguridad es un proceso continuo, ¡más vale prevenir que curar!